Routere la sfârșitul duratei de viață piratate pentru rețele proxy de criminalitate cibernetică

Urmărește cele mai noi producții video TechRider.ro

- articolul continuă mai jos -

FBI a emis un avertisment de securitate prin care îndeamnă proprietarii de routere de internet vechi să își înlocuiască echipamentele, pentru a nu deveni victime ale unui atac cibernetic.

Notificarea rapidă, emisă pe 7 mai, spunea că routerele „la sfârșitul duratei de viață” (EOL-end of life), sau cele fabricate cu mult timp în urmă încât software-ul lor nu mai este actualizat de producători, sunt vizate de infractorii cibernetici din cauza vârstei lor. Fără patch-uri sau actualizări regulate de software pentru a remedia deficiențele de securitate, echipamentele învechite devin extrem de vulnerabile, permițând atacatorilor cibernetici să le acceseze de la distanță și să instaleze programe malware a anunțat BleepingComputer.

Routerele vizate vin preîncărcate cu software de gestionare la distanță pe care actorii de amenințare știu cum să îl acceseze, se arată în notificare. Odată ce fac acest lucru, aceștia pot instala software rău intenționat sau pot configura o rețea de bot-uri (botnet) – un grup de dispozitive conectate la internet compromise și controlate de o terță parte care le poate utiliza apoi într-o manieră orchestrată pentru a desfășura activități precum furtul de date, trimiterea de spam sau comiterea de atacuri de tip denial-of-service.

Infractorii cibernetici pot utiliza și pentru a vinde servicii proxy

Infractorii cibernetici pot utiliza, de asemenea, dispozitive compromise pentru a vinde servicii proxy, ceea ce implică vânzarea accesului la aceste dispozitive către alți actori rău intenționați care le folosesc apoi pentru a-și ascunde locațiile și identitățile. Această notificare specifică se referă la atacuri cunoscute asociate cu 5Socks și Anyproxy, servicii cunoscute pentru vânzarea acestor proxy-uri către personaje dubioase, recent confiscate de FBI.

„Cu rețeaua 5Socks și Anyproxy, infractorii vând acces la routere compromise ca proxy-uri pe care clienții le pot achiziționa și utiliza”, explică avizul FBI Flash.

Lista routerelor de internet aflate în pericol

„Proxy-urile pot fi utilizate de către actorii amenințători pentru a-și ascunde identitatea sau locația.” Avizul listează următoarele modele Linksys și Cisco EoL ca ținte comune:

- Linksys E1200, E2500, E1000, E4200, E1500, E3000, E3200, E1550

- Linksys WRT320N, WRT310N, WRT610N

- Cradlepoint E100

- Cisco M10

Routerele vulnerabile în cauză vor fi familiare utilizatorilor timpurii de internet, deoarece multe sunt marca Linksys, unul dintre cei mai populari și emblematici furnizori de rețele de acasă din anii 2000 și 2010.

FBI avertizează că actori sponsorizați de statul chinez au exploatat vulnerabilități cunoscute (n-day) ale acestor routere pentru a desfășura campanii de spionaj sub acoperire, inclusiv operațiuni care vizează infrastructura critică.

Multe dintre aceste routere sunt infectate cu malware-ul „TheMoon”

Într-un buletin informativ conex, agenția confirmă că multe dintre aceste routere sunt infectate cu o variantă a malware-ului „TheMoon”, care permite atacatorilor să le configureze ca proxy-uri. „Routerele aflate la sfârșitul ciclului de viață au fost sparte de infractori cibernetici folosind variante ale botnetului malware TheMoon”, se arată în buletinul FBI.

„Recent, unele routere aflate la sfârșitul ciclului de viață, cu administrarea de la distanță activată, au fost identificate ca fiind compromise de o nouă variantă a malware-ului TheMoon. Acest malware permite actorilor cibernetici să instaleze proxy-uri pe routerele victime neașteptate și să comită infracțiuni cibernetice în mod anonim.”

Odată compromise, routerele se conectează la serverele de comandă și control (C2) pentru a primi comenzi de executat, cum ar fi scanarea și compromiterea dispozitivelor vulnerabile de pe internet.

FBI spune că proxy-urile sunt apoi utilizate pentru a evita detectarea în timpul furtului de criptomonede, activităților de criminalitate cibernetică contra cost și altor operațiuni ilegale.

Semne că routerul dvs. ar fi putut fi compromis

Funcția de administrare de la distanță care vine preinstalată pe aceste routere este principala sursă de vulnerabilitate, a explicat avertismentul FBI. Infractorii cibernetici s-au familiarizat cu accesarea de software de gestionare de la distanță învechit, permițându-le să instaleze propriul software care le oferă acces perpetuu la dispozitivul dvs.

Chiar dacă funcția de administrare la distanță a routerului dvs. este protejată prin parolă, actorii amenințători pot intra cu ușurință. Malware-ul instalat le permite apoi să comunice periodic cu routerul, asigurând accesul continuu.

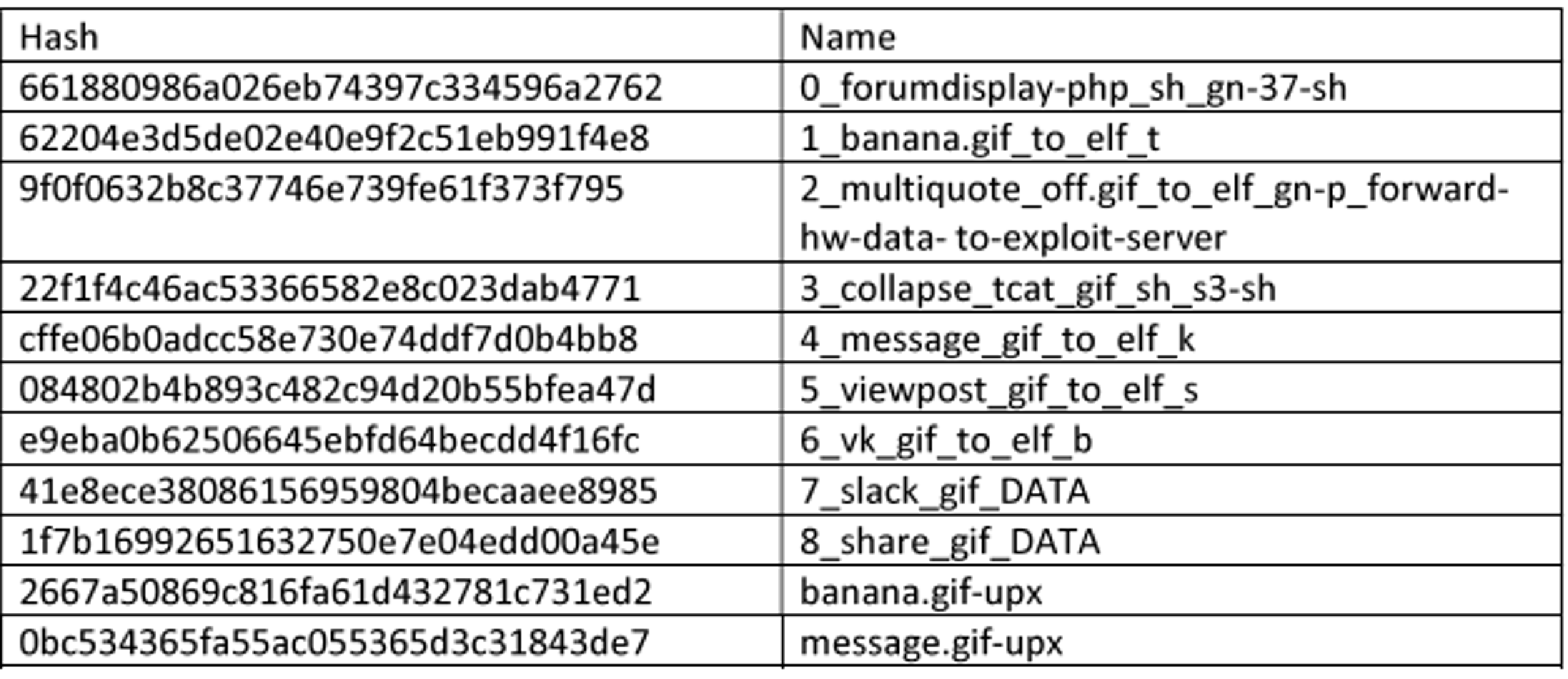

Deoarece malware-ul este bazat pe router, a declarat FBI-ul, poate fi mai dificil pentru utilizatori să observe când ceva este în neregulă. Deși agenția sugerează înlocuirea completă a oricărui router din lista de mai sus, FBI-ul a furnizat o listă de nume de fișiere pe care le puteți verifica și care sunt asociate cu aceste atacuri.

Ce trebuie să faceți dacă aveți un router din listă

Dacă aveți un router din lista de mai sus, este posibil ca acesta să fi avut deja dificultăți în a ține pasul cu cerințele unei case digitale moderne. Cea mai bună cale de acțiune este să îl înlocuiți cu un model mai modern, a informat FBI-ul, și unul care este suficient de nou încât să fie încă întreținut cu actualizări software regulate.

Utilizatorii pot, de asemenea, dezactiva administrarea la distanță și pot reporni routerele pentru a întrerupe acest punct de acces principal.